W dzisiejszej erze cyfrowej organizacje dużą część swoich codziennych operacji wykonują z pomocą sieci komputerowych. W miarę jak sieci te rozrastają się i nabierają złożoności, coraz ważniejsze staje się monitorowanie wszystkich podłączonych do nich urządzeń. Działania te ułatwia audyt domen Active Directory.

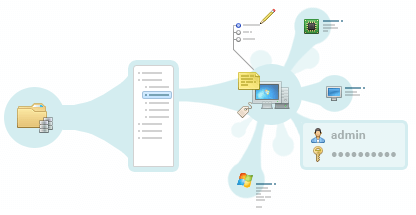

Dzięki TNI administratorzy mogą szybko i łatwo sporządzić listę zasobów komputerowych w Active Directory i uzyskać cenne informacje na temat stanu swojej sieci. Funkcje raportowania oprogramowania ułatwiają generowanie szczegółowych raportów dotyczących inwentaryzacji sprzętu i oprogramowania, stanu bezpieczeństwa i nie tylko.

Raporty te można wykorzystać do identyfikacji potencjalnych problemów i optymalizacji sieci w celu poprawy jej wydajności. Na przykład, analizując działania związane z audytem komputerów, administratorzy mogą zidentyfikować komputery z przestarzałym oprogramowaniem lub lukami w zabezpieczeniach i podjąć działania naprawcze, zanim staną się one problemem.

Co więcej, funkcja mapowania sieci w Total Network Inventory dostarcza wizualnej reprezentacji sieci, co ułatwia zrozumienie jej struktury i identyfikację potencjalnych wąskich gardeł lub obszarów wymagających poprawy.

Chociaż audyt AD można przeprowadzać ręcznie, jest to proces czasochłonny i podatny na błędy. Na szczęście dostępne są rozwiązania programowe, które mogą zautomatyzować proces inwentaryzacji komputerów obecnych w Active Directory i uczynić go znacznie bardziej efektywnym. Jednym z takich rozwiązań jest Total Network Inventory.

Total Network Inventory to narzędzie przeznaczone dla organizacji każdej wielkości, które muszą monitorować swoje komputery w Active Directory. Niezależnie od tego, czy posiadasz małe biuro z kilkunastoma komputerami, czy duże przedsiębiorstwo z tysiącami urządzeń, TNI może pomóc Ci w uproszczeniu procesu inwentaryzacji komputerów w środowisku Active Directory.

Total Network Inventory to kompleksowe rozwiązanie do inwentaryzacji komputerów w środowiskach Active Directory. Może wykonywać następujące zadania:

Aby rozpocząć skanowanie sieci, musisz określić jednostkę organizacyjną (OU) z domeny Active Directory, a następnie kliknąć przycisk Start. Po krótkim czasie otrzymasz listę wszystkich komputerów spełniających określone kryteria. Czas skanowania zależy od liczby urządzeń podłączonych do sieci, ale zwykle nie trwa dłużej niż kilka minut. Intuicyjna wizualizacja pokaże Ci proces skanowania.

Total Network Inventory może dostarczyć szczegółowych informacji o każdym urządzeniu w sieci, w tym:

Total Network Inventory integruje się z usługą Active Directory, aby indeksować struktury jednostek organizacyjnych, importować atrybuty użytkowników, śledzić członkostwo w grupach oraz umożliwiać mapowanie użytkowników na urządzenia w całej sieci. Konfigurowalne raporty audytowe zapewniają wgląd w statusy kont użytkowników AD, wyłączonych lub nieaktywnych użytkowników, wygaśnięcia haseł, polityki grupowe i zmiany uprawnień. Automatyczne zadania synchronizacji wzmacniają dodatkowo możliwości audytowe poprzez śledzenie zmian i powiadamianie o modyfikacjach.

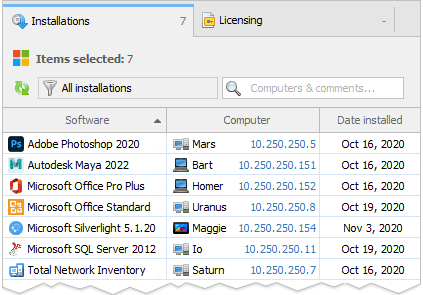

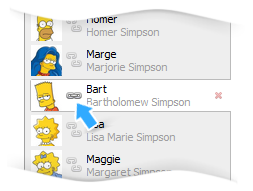

Total Network Inventory może przechowywać informacje o pracownikach Twojej firmy, takie jak: imię, nazwisko, adres, zdjęcie, opis i wszelkie inne informacje. Dane te mogą być automatycznie wyodrębniane z AD, co upraszcza proces synchronizacji kont użytkowników z Active Directory.

TNI ma specjalną zakładkę o nazwie „Użytkownicy”, w której można pracować i zarządzać danymi kont użytkowników.

Wszyscy użytkownicy sieci są podzieleni na trzy kategorie:

Tylko jeden użytkownik dowolnego typu może być przypisany do każdego komputera znalezionego w sieci: lokalny użytkownik tego urządzenia, użytkownik domeny lub ręcznie utworzony użytkownik.

Każde pole zawierające dane użytkownika można dodać jako kolumnę do raportu w formie tabeli. Przeglądanie, zarządzanie, edytowanie i dodawanie informacji o użytkownikach jest równie łatwe jak korzystanie z innych funkcji Total Network Inventory.

Przed rozpoczęciem procesu skanowania można skonfigurować synchronizację Total Network Inventory z Active Directory. Można to zrobić, przechodząc do menu ustawień i określając kontroler domeny. Można również skonfigurować inne ustawienia audytu, takie jak, co synchronizować (komputery lub użytkowników) i jakie działania podjąć w przypadku komputerów wykrytych w sieci, ale nie znalezionych w Active Directory.

Jeśli Twoje środowisko wymaga szyfrowanego dostępu do katalogu, możesz włączyć opcję Bezpieczne połączenie we właściwościach dowolnej grupy, którą chcesz synchronizować z usługą Active Directory. Po włączeniu tej opcji TNI łączy się z kontrolerem domeny za pomocą protokołu LDAPS (LDAP przez TLS), zapewniając szyfrowaną komunikację między programem a serwerem Active Directory.

Po dodaniu listy zadań skanowania i wskazaniu węzłów do przeskanowania można rozpocząć proces synchronizacji. Dla Active Directory węzły można określić, używając adresu IP lub nazwy kontrolera domeny z przedrostkiem „AD:” (np. „AD:10.0.0.1” lub „AD: nazwa serwera”). Wygenerowany raport będzie zawierał informacje z kolumn „Lokalizacja” i „Opis”, jeśli administrator domeny podał te dane.

Po zakończeniu procesu skanowania niektóre urządzenia mogą pojawić się w programie jako atrapy. Są one tworzone dla komputerów, które zostały znalezione w Active Directory, ale nie zostały zeskanowane. Dla takich komputerów będą wyświetlane tylko podstawowe informacje, w tym opis, lokalizacja i wersja systemu operacyjnego. Atrapy te można później ponownie zeskanować, aby uzyskać pełne informacje.

Jeśli szukasz kompleksowego rozwiązania do inwentaryzacji komputerów w środowisku Active Directory, Total Network Inventory 6 Professional to doskonały wybór. Dzięki zaawansowanym funkcjom i intuicyjnemu interfejsowi TNI umożliwia łatwe monitorowanie wszystkich urządzeń w sieci oraz zapewnienie bezpieczeństwa, zgodności z przepisami i optymalnej wydajności infrastruktury IT.

Niezależnie od tego, czy jesteś właścicielem małej firmy, administratorem IT, czy dostawcą usług zarządzanych, Total Network Inventory 6 Professional ma narzędzia, których potrzebujesz, aby usprawnić proces inwentaryzacji sprzętu komputerowego w Active Directory i sprawować kontrolę nad swoją siecią.